SophosLabs: Νέου τύπου Android malware παρακολουθεί μηνύματα SMS για να κλέψει στοιχεία τραπεζικών λογαριασμών

Μία ερευνήτρια της SophosLabs, η Anna Szalay, έκανε μία ενδιαφέρουσα ανακάλυψη πρόσφατα: Πρόκειται για ένα νέου είδους malware για συσκευές Android, που βρίσκει τρόπο να εισχωρήσει χρησιμοποιώντας ένα κενό ασφάλειας στη δυνατότητα εντοπισμού σφαλμάτων USB, η οποία όταν είναι ενεργοποιημένη, παρέχει την δυνατότητα στους προγραμματιστές να τροποποιούν τις συσκευές Android που έχουν στην διάθεση τους. Ο ειδικός σε θέματα ασφάλειας στο Naked Security, Paul Ducklin, αναφέρει ότι αυτό το είδος του malware μπορεί να υποκλέψει μηνύματα κειμένου –SMS- για να κλέψει στοιχεία από τραπεζικές συναλλαγές.

Ο Paul Ducklin εξηγεί στην ανάρτηση του: η υποκλοπή μηνυμάτων κειμένου –SMSes- από ένα κινητό τηλέφωνο Android, ενδεχομένως θα δώσει στους επιτιθέμενους τη δυνατότητα να έχουν πρόσβαση σε λογαριασμούς email ή σε τραπεζικούς λογαριασμούς.

Απατεώνες θέλουν να μολύνουν την συσκευή σας με malware το οποίο ξέρει τον τρόπο για να υποκλέψει εισερχόμενα μηνύματα SMS και να ανακατευθύνει το περιεχόμενο τους αλλού. Μπορείτε να δείτε που πηγαίνει το πράγμα: το malware για φορητές συσκευές διαβάζει τα SMSes πριν από εσάς, και κλέβει σημαντικά στοιχεία όπως τους κωδικούς 2FA (Two-Factor Authentication) που αποστέλλονται από τον πάροχο email ή την τράπεζα σας δίνοντας στους κυβερνοεγκληματίες την δυνατότητα να έχουν πρόσβαση στον λογαριασμό σας, παρά την ύπαρξη του επιπλέον επίπεδου προστασίας.

Η SophosLabs ανιχνεύει το malware υποκλοπής SMS ως Andr/FakeKRB-H. Όπως εξηγεί ο Ducklin, το malware εγκαθίσταται στην φορητή συσκευή Android σας με μία σταδιακή διαδικασία που ξεκινάει από τη μόλυνση του Windows υπολογιστή σας με ένα πανούργο malware, το οποίο τρυπώνει μέσω της σύνδεσης USB μεταξύ της Android συσκευής σας και του υπολογιστή. Το “βοηθητικό” malware είναι ένας downloader που ανιχνεύεται από τη SophosLabs ως Troj/DwnlAPK-A.

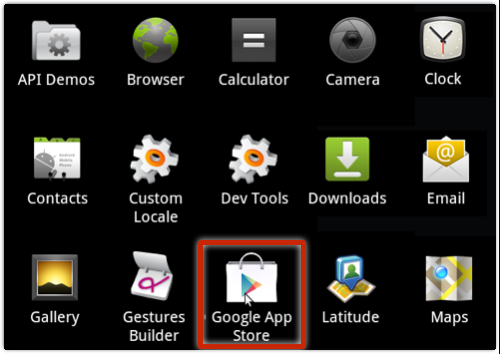

Αν συνδέσετε το Android smartphone σας σε ένα PC που έχει μολυνθεί από το Troj/DwnlAPK-A, το κακόβουλο λογισμικό θα τρυπώσει με το πρόσχημα ότι πρόκειται για αρχεία -υποτίθεται “καθαρά”- που επιτρέπουν την πλήρη USB συνδεσιμότητα μεταξύ του υπολογιστή και των συσκευών Samsung ή LG. Μόλις εγκατασταθεί ο downloader στο PC σας, φορτώνει το κακόβουλο malware στην συσκευή σας, μεταμφιεζόμενο σε μία εφαρμογή που μιμείται το Google Play Store, αλλά έχει την ονομασία Google App Store.

Μέχρι να βρουν τρόπο οι κυβερνοεγκληματίες να φέρουν το κακόβουλο πακέτο Android (APK file) στο Play store, δεν μπορείτε να το εγκαταστήσετε στον υπολογιστή σας, εκτός και αν έχετε αλλάξει τις εξ’ ορισμού ρυθμίσεις στην συσκευή σας, όπως τη δυνατότητα εγκατάστασης εφαρμογών off-market και από άγνωστες πηγές.

Υπάρχει πάντως και άλλος τρόπος, να έχουν όπως είπαμε ενεργοποιηθεί οι Επιλογές για Προγραμματιστές (Developer Options) και στη συνέχεια το Android Debugging, η δυνατότητα δηλαδή low-level πρόσβασης στη συσκευή μέσω USB, χρησιμοποιώντας το χαρακτηριστικό που είναι γνωστό ως ADB (Android Debug Bridge).

Κλείνοντας, να πούμε ότι το παραπάνω αποτελεί μία καλή υπενθύμιση ότι οι κακοί, συνεχίζουν να εφευρίσκουν τρόπους για να θέσουν σε κίνδυνο την ασφάλεια μας και να κλέψουν τα πολύτιμα στοιχεία μας.