Sealpath. Πως να προστατεύσετε τα δεδομένα σας με κρυπτογράφηση ενάντια στη νέα γενιά επιθέσεων ransomware (Μέρος 2)

Οι επιθέσεις ransomware μπορούν να μετριαστούν με ορισμένα μέτρα και τεχνικές ασφαλείας, αλλά όσον αφορά τη διαρροή ευαίσθητων δεδομένων και εμπιστευτικών πληροφοριών, η μόνη προστασία που μπορεί να σας βοηθήσει είναι η κρυπτογράφηση δεδομένων. Σε αυτό το άρθρο, μπορείτε να μάθετε πως μπορείτε να προστατεύσετε τα ευαίσθητα δεδομένα σας αξιοποιώντας την κρυπτογράφηση, τα βήματα που πρέπει να ακολουθήσετε για μια αποτελεσματική στρατηγική κρυπτογράφησης και βεβαίως ποια δεδομένα να κρυπτογραφήσετε.

Παίρνοντας πίσω τον έλεγχο των δεδομένων σας μέσω της κρυπτογράφησης

Έχει διαπιστωθεί ότι η κρυπτογράφηση είναι σημαντική για την ασφάλεια των δεδομένων σας, αλλά δεν είναι η μόνη λύση. Δεν είναι μόνο σημαντική για τη σύγχρονη ασφάλεια, αλλά είναι επίσης βασική για τους σύγχρονους υπολογιστές, αν θέλετε να διαπρέψετε σε ένα περιβάλλον που επί της ουσίας κατευθύνεται από το Διαδίκτυο. Στην πραγματικότητα, είναι πιο σημαντικό να έχετε μια αποτελεσματική πολιτική δεδομένων, όπου μεγάλες εταιρείες τεχνολογίας και οι τρίτοι πάροχοι, σας δίνουν τη δυνατότητα να αξιοποιήσετε το υπολογιστικό νέφος και να αποθηκεύετε και να διαμοιράζεστε τεράστιο όγκο πληροφοριών στο διαδίκτυο. Επομένως, είναι σημαντικό να κρυπτογραφήσετε όλα αυτά τα δεδομένα πριν χρησιμοποιήσετε τέτοιες υπηρεσίες, ειδικά εφόσον διαχειρίζεστε ευαίσθητα δεδομένα.

Δεν είναι μόνο σημαντικό να αξιολογήσετε πλήρως και να ιεραρχήσετε ποια δεδομένα επιτρέπεται να είναι διαθέσιμα για πρόσβαση και αποθήκευση, αλλά είναι επίσης σημαντικό να κρυπτογραφήσετε πλήρως όλα τα έγγραφα και τα αρχεία επικοινωνίας σας, προτού τα θέσετε online. Με αυτόν τον τρόπο μπορείτε να ελαχιστοποιήσετε την περίπτωση να εκτεθούν δεδομένα του οργανισμού ή/και της εταιρείας σας στην περίπτωση κάποιας παραβίασης δεδομένων από κυβερνοεγκληματίες.

Ποιος κινδυνεύει;

Παρά την ανησυχητική συχνότητα που πραγματοποιούνται κυβερνοεπιθέσεις, παραβιάσεις δεδομένων και κλοπές ταυτότητας, η εταιρεία ερευνών IDC αναφέρει ότι μόνο στην περίπτωση του 3% αυτών των διαρροών και παραβιάσεων τα δεδομένα ήταν κρυπτογραφημένα και προστατευμένα. Αυτό με απλά λόγια σημαίνει ότι το 97% των δεδομένων που διέρρευσαν ή εκλάπησαν δεν ήταν κρυπτογραφημένα και βρέθηκαν να είναι σε μεγάλο βαθμό εκτεθειμένα. Μόνο λοιπόν το 3% των δεδομένων δεν μπορούσε να αξιοποιηθεί από τους κυβερνοεγκληματίες και κλέφτες επειδή παρόλο που τα δεδομένα βρίσκονταν στα χέρια τους ήταν κρυπτογραφημένα και επομένως απροσπέλαστα και απρόσιτα.

Ένα από τα μεγαλύτερα κίνητρα για την ευρεία εξάπλωση του ransomware είναι βεβαίως το κέρδος από την πώληση τους ή από τα λύτρα για την «απελευθέρωση» τους. Ο βασικός στόχος των κυβερνοεγκληματιών και απατεώνων που χρησιμοποιούν ransomware είναι να προκαλέσουν ζημιά, καταστροφή και να προκαλέσουν όσο το δυνατόν μεγαλύτερη βλάβη στο θύμα τους για να του αποσπάσουν όσο το δυνατόν περισσότερα χρήματα.

Μερικοί άνθρωποι ή οργανισμοί κινδυνεύουν περισσότερο από άλλους:

- Ο εταιρικός ή ο επιχειρηματικός τομέας αποτελούν τους στόχους που βάζουν περισσότερο οι κυβερνοεγκληματίες του ransomware λόγω της παρουσίας τεράστιου όγκου εμπιστευτικών δεδομένων σχετικά με τον καταναλωτή, τις πωλήσεις, τις αγορές, τα ημερολόγια, τις τιμές, τους φόρους κ.λπ. Η απώλεια τέτοιων εγγράφων μπορεί να προκαλέσει μεγάλη ζημιά ή και το κλείσιμο ολόκληρης της επιχείρησης. Ακριβώς για αυτό το λόγο, στον επιχειρηματικό τομέα, οι διάφοροι οργανισμοί είναι πρόθυμοι να πληρώσουν τα λύτρα αντί να υποστούν κάποια οπισθοδρόμηση στην επιχειρηματική δραστηριότητα τους. Σύμφωνα με τις εργασίες του Παγκόσμιου Συνεδρίου για την Μηχανική και τις Επιστήμες Υπολογιστών, από όλα τα θύματα, περίπου το 46% των εταιρειών μπαίνουν στο στόχαστρο των κυβερνοεγκληματιών που χρησιμοποιούν ransomware, και από αυτές το 88% δεν χρησιμοποιεί κρυπτογράφηση.

- Δημόσιος ή κυβερνητικός τομέας. Ο συγκεκριμένος τομέας αποτελείται κυρίως από εκπαιδευτικά ιδρύματα, από εταιρείες ηλεκτρικής ενέργειας και τηλεπικοινωνιών, από τις αρχές επιβολής του νόμου, από νοσοκομεία και τράπεζες, από οργανισμούς συγκοινωνιών και όλα εκείνα τα ιδρύματα και οργανισμούς που έχουν άμεσο αντίκτυπο στο κοινό. Ο κίνδυνος που διατρέχετε, αν δεν αξιοποιείτε κάποια λύση κρυπτογράφησης, είναι μεγάλος και οφείλεται στους hackers που βάζουν στόχο τέτοια ιδρύματα σαν τα παραπάνω. Όπως είναι κατανοητός, το να μπείτε στο στόχαστρο τους, αυξάνει την πιθανότητα να πληρώσετε λύτρα, καθώς η συντήρηση τεράστιου όγκου offline ψηφιακών αντιγράφων ασφαλείας είναι γενικότερα δύσκολη και μία άρνηση της πληρωμής λύτρων θα μπορούσε να οδηγήσει σε οπισθοδρόμηση τουλάχιστον 3 με 6 μηνών, δηλαδή σχεδόν σαν να κάνετε μία νέα αρχή. Ομοίως, η μόλυνση του κυβερνητικού τομέα εκπληρώνει δύο βασικούς στόχους των απατεώνων: να εξασφαλιστεί η πληρωμή λύτρων και, αν όχι, να κλαπούν δεδομένα σχετικά με την άμυνα, τους πολίτες, τους προϋπολογισμούς, τις πολιτικές κ.λπ. και να πουληθούν έναντι μεγάλης αμοιβής μέσω του σκοτεινού διαδικτύου. Όπως είναι κατανοητό, η κρυπτογράφηση όλων αυτών των δεδομένων μπορεί όχι μόνο να σώσει τους οργανισμούς και τα κυβερνητικά ή δημόσια ιδρύματα από την καταβολή τεράστιων ποσών σε λύτρα, αλλά και να αποτρέψει την κλοπή μεγάλου όγκου δεδομένων που σε διαφορετική περίπτωση θα μπορούσαν να καθυστερήσουν τις επιχειρηματικές και δημόσιες υποθέσεις από 3 έως 6 μήνες ή και περισσότερο!

- Οι οικιακοί χρήστες ή οι ιδιώτες είναι οι πλέον εύκολοι στόχοι για το ransomware επειδή σε συντριπτικό ποσοστό δεν έχουν τεχνικές γνώσεις όσον αφορά τη χρήση υπολογιστών. Αν και ένας οικιακός χρήστης γενικά δεν παράγει και δεν κατέχει τεράστιο όγκο δεδομένων, τουλάχιστον σε σύγκριση με τον εταιρικό τομέα και δεν υπάρχει οποιαδήποτε ανησυχία που να σχετίζεται με τη λειτουργία των δημόσιων υπηρεσιών, αυτά τα δεδομένα δεν παύουν να είναι υψηλής σημασίας για τον κάτοχό τους, καθώς μπορούν να περιλαμβάνουν έρευνες ή αναφορές, διάφορα πρότζεκτ, φωτογραφίες, βίντεο, συμπεριφορές αγορών στο διαδίκτυο, μηνύματα ηλεκτρονικού ταχυδρομείου κ.ά. Ο εκβιασμός και η πίεση της πληρωμής λύτρων αυξάνονται περαιτέρω αν δεν υπάρχουν αντίγραφα ασφαλείας ή δεν υπάρχει δυνατότητα επαναφοράς του συστήματος λίγο πριν από την έναρξη της κρυπτογράφησης των αρχείων από το ransomware.

Τα βήματα για ένα αποτελεσματικό σχέδιο διαχείρισης κρυπτογράφησης ή προστασίας δεδομένων

Είναι σημαντικό να διαμορφώσετε ένα σχέδιο κρυπτογράφησης ή προστασίας δεδομένων ακολουθώντας τις τρεις κρίσιμες παρακάτω συμβουλές ώστε να έχετε τον έλεγχο πάνω στα δεδομένα που θα κρυπτογραφήσετε και θα προστατέψετε:

- Αναλύστε ποια δεδομένα πρέπει να κρυπτογραφηθούν: Δεδομένου ότι πρόκειται για τα δικά σας δεδομένα και της εταιρείας σας, είναι σημαντικό να αναλύσετε προσεκτικά, να αξιολογήσετε και να ιεραρχήσετε ποια από αυτά είναι κρισιμότερο να κρυπτογραφηθούν. Για παράδειγμα, τα δεδομένα θα μπορούσαν να περιλαμβάνουν στοιχεία προσωπικής ταυτοποίησης (PII) και τυχόν εμπορικά μυστικά που η διαρροή τους θα μπορούσε να βλάψει την εταιρεία σας.

- Καταστρώστε ένα σχέδιο προστασίας εγγράφων: Η κρυπτογράφηση είναι το πρώτο βήμα και η κρυπτογράφηση είναι το δεύτερο και τελευταίο πιο κρίσιμο βήμα για την προστασία των δεδομένων σας. Είναι σημαντικό να αποφασίσετε τι συμβαίνει με τα δεδομένα σας κατά τη μεταφορά τους ή όταν βρίσκονται σε κατάσταση ηρεμίας. Οι δύο καταστάσεις απαιτούν διαφορετικά επίπεδα προστασίας ενώ μπορείτε να έχετε τον πλήρη έλεγχο του τι συμβαίνει και πότε. Για παράδειγμα, μπορείτε να επιλέξετε να καταστρέψετε ένα αρχείο αν έχει διαμοιραστεί πέρα από τα όρια που είχατε ορίσει όσον αφορά τη πρόσβαση σε αυτό. Όμως για να λειτουργήσει αυτό, θα πρέπει να έχετε ενσωματωμένο τον κατάλληλο τύπο κρυπτογράφησης στο αρχείο εκ των προτέρων.

- Καθιερώστε σταθερές και εύκολες στη διαχείριση πολιτικές προστασίας: Σήμερα, όλοι είναι πολυάσχολοι και δεν είναι δύσκολο να απορροφηθείτε με τις καθημερινές υποθέσεις της εταιρείας ώστε να μην έχετε χρόνο να δώσετε σημασία στις παραβιάσεις δεδομένων προηγούμενων εγγράφων. Παρόλα αυτά, μπορείτε να επιλέξετε τύπους σχεδίων διαχείρισης πολιτικών προστασίας για να παρακολουθείτε αυτόματα τα δεδομένα σας ενώ είναι σε κατάσταση ηρεμίας και οποτεδήποτε, οπουδήποτε προσπελάζονται ή κοινοποιούνται στο διαδίκτυο. Με αυτόν τον τρόπο μπορείτε να αξιολογείτε τακτικά την απόδοση της κρυπτογράφησης για να απαλλαγείτε από τυχόν σοβαρές παραβιάσεις δεδομένων.

Εάν θέλετε να μάθετε περισσότερα σχετικά μία ακόμα πιο λεπτομερή data-centric προσέγγιση που θα εφαρμόσετε στην εταιρείας σας για την προστασία των εταιρικών δεδομένων, διαβάστε αυτό το άρθρο.

Γνωρίζοντας τι να κρυπτογραφήσετε και πόσα να κρυπτογραφήσετε;

Οι οργανισμοί ή τα τμήματα του δημόσιου τομέα και οι επιχειρήσεις πρέπει να ενημερώνονται για το ποιες πληροφορίες πρέπει να προστατεύονται κατά την κρυπτογράφηση αρχείων ή φακέλων σε διακομιστές αρχείων ή αποθετήρια cloud. Είναι επίσης κρίσιμης σημασίας να χρησιμοποιήσετε αυτοματισμούς για να διευκολύνετε την προστασία αρχείων, ειδικότερα κατά την κρυπτογράφηση φακέλων ή την προστασία δεδομένων σε αποθετήρια πληροφοριών. Προκειμένου να αποφύγετε τη διαρροή ιδιωτικότητας, την έκθεση απορρήτου και να ενισχύσετε την ασφαλή μετάδοση μηνυμάτων μεταξύ δύο μερών, τα εργαλεία κρυπτογράφησης έχουν σχεδιαστεί για να παρέχουν ασφάλεια και να διασφαλίζουν τους στόχους που υπάρχουν στην ασφάλεια κατά την επικοινωνία. Πάρτε για παράδειγμα το μοντέλο ασφαλείας Zero Trust, το οποίο εστιάζει στην προστασία σε «επίπεδα», με την προϋπόθεση ότι εφόσον κάθε πληροφορία «μεταφέρεται» στο διαδίκτυο, είναι σημαντικό να υποθέσουμε ότι κανείς ή τίποτα δεν είναι της εμπιστοσύνης μας.

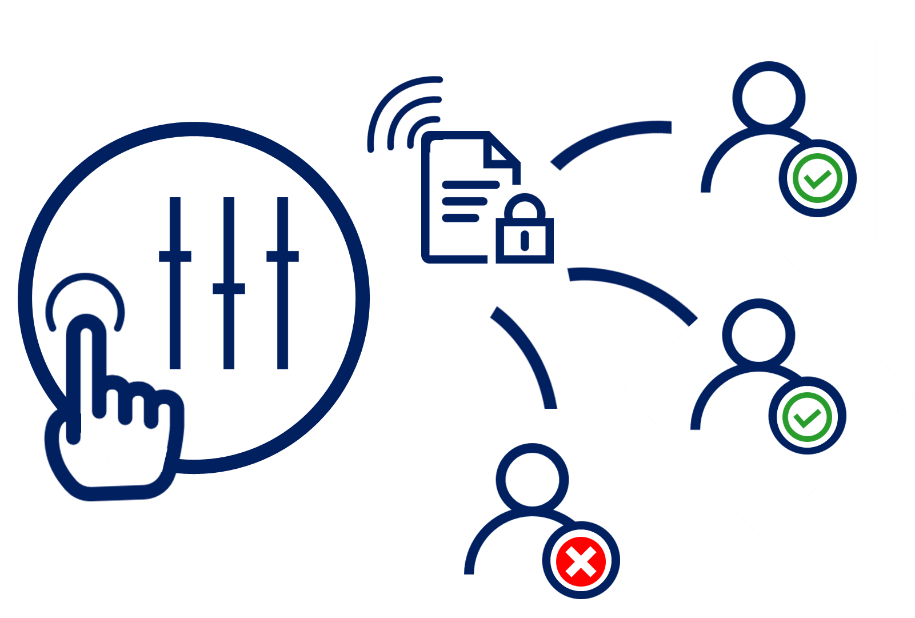

IRM (Information Rights Management); πέρα από την κρυπτογράφηση

Τα συστήματα IRM αντιμετωπίζουν την πρόκληση σχετικά με το τι συμβαίνει με τα δεδομένα όταν αυτά διαβιβάζονται ή έχουν μεταφερθεί εκτός της περιμέτρου. Επίσης γνωστά και ως E-DRM (Enterprise Digital Rights Management) ή EIP&C (Enterprise Information Protection & Control) χρησιμοποιούν μία εξαιρετικά εξελιγμένη και αποτελεσματική μορφή κρυπτογραφικής προστασίας που εφαρμόζεται σε αρχεία που ταξιδεύουν και παρέχει προστασία οπουδήποτε διαμετακομίζονται. Η προσέγγιση του συστήματος IRM είναι η εφαρμογή μίας πολυεπίπεδης προστασίας στα δεδομένα, ώστε να είναι δυνατός ο ολοκληρωτικός έλεγχος τους ακόμη και αν δεν βρίσκονται πλέον στο δίκτυο, είτε βρίσκονται στο cloud, σε κάποια φορητή συσκευή κ.λπ.

Στην περίπτωση που τα δεδομένα φτάσουν σε κάποιον που δεν θα έπρεπε, και ο οποίος θεωρείτε ότι δεν θα έπρεπε να έχει πρόσβαση σε αυτά, μπορείτε να ανακαλέσετε την πρόσβαση -στα δεδομένα σας- εξ αποστάσεως. Μπορείτε επίσης να ορίσετε ημερομηνίες λήξης για έγγραφα. Μπορείτε επίσης να δώσετε στους χρήστες περισσότερα ή λιγότερα δικαιώματα σε πραγματικό χρόνο (μπορείτε να επιτρέψετε την επεξεργασία τους όταν πριν μπορούσαν μόνο να διαβαστούν ή να περιορίσετε τα δικαιώματα σε read-only αν δεν επιθυμείτε να δώσετε δυνατότητα επεξεργασίας ή εκτύπωσης). Η ευκολία με την οποία μπορεί να εφαρμοστεί αυτός ο τύπος λύσης σημαίνει ότι μπορείτε να αρχίσετε να τη χρησιμοποιείτε άμεσα ελέγχοντας και κρυπτογραφώντας δεδομένα που ελέγχει η εταιρεία σας εσωτερικά ή με τρίτα μέρη.

Μία από τις πιο κρίσιμες πτυχές αυτής της τεχνολογίας είναι η ικανότητά της να είναι εύχρηστη, έτσι ώστε ακόμα και άτομα που δεν έχουν τεχνικές γνώσεις να μπορούν να διαχειρίζονται προστατευμένα δεδομένα σαν να μην ήταν προστατευμένα. Κατά ένα μέρος, η κρυπτογράφηση θα πρέπει να επιτρέπει στους τελικούς χρήστες να έχουν άνεση με την αξιολόγηση και τη χρήση, τον διαμοιρασμό, την επεξεργασία και τη μεταφορά των δικών τους δεδομένων χωρίς να έχουν τεχνογνωσία πάνω στην κρυπτογράφηση και χωρίς να συναντούν τεχνικές δυσκολίες. Και αυτό είναι δυνατόν, καθιστώντας τη κρυπτογράφηση συμβατή με τις εφαρμογές που οι χρήστες χρησιμοποιούν σε καθημερινή βάση, όπως είναι οι εφαρμογές του Office, οι εφαρμογές της Adobe ή το AutoCAD, καθώς και με αποθετήρια δεδομένων που χρησιμοποιούν συχνά οι εταιρείες όπως είναι οι διάφοροι File Servers, το OneDrive, η G-Suite, οι εφαρμογές Microsoft Office 365 στο Cloud, το SharePoint, το Dropbox κ.ά.

Ως εκ τούτου, ανάλογα το πόσο ευπαθή είναι τα δεδομένα και ανάλογα με την έκταση της ζημιάς που μπορεί να επιφέρει μία διαρροή ή κλοπή κάθε τύπου εγγράφου σε έναν οργανισμό, μπορείτε να επιλέξετε να εφαρμόσετε διαφορετικά επίπεδα προστασίας. Για παράδειγμα, αν μοιράζεστε εμπιστευτικές πληροφορίες σχετικά με μια νέα προσφορά με τον επιχειρηματικό σας συνεργάτη, μπορείτε να επιτρέψετε την κοινοποίησή τους μόνο σε συγκεκριμένα μέρη, τμήματα με δικαιώματα view-only –πέρα από τα οποία, εφόσον αποκτηθεί πρόσβαση, τα αρχεία θα ήταν απρόσιτα και αν γινόταν προσπάθεια αποκρυπτογράφησης και δεν θα ήταν χρήσιμα για τους πιθανούς ανταγωνιστές σας.

Από την άλλη πλευρά, μπορεί να θέλετε να περιορίσετε την πρόσβαση στα εταιρικά δεδομένα, τα οποία αν διαρρεύσουν ή κλαπούν, ενδέχεται να βλάψουν την εταιρεία, τους υπαλλήλους, τη βάση πελατών και τους επιχειρηματικούς εταίρους σας. Μπορείτε να εφαρμόσετε την ελάχιστη προστασία αλλά επιλέγοντας ένα ορισμένο επίπεδο άδειας πρόσβασης. Μπορείτε να επιλέξετε ακριβώς τι γίνεται με οποιονδήποτε τύπο δεδομένων, να αναπτύξετε μια πολιτική «προστασίας κατά τη χρήση» όσον αφορά τη κρυπτογράφηση και όχι απλώς μια προστασία κατά τη φάση ηρεμίας ή τη μεταφορά τους. Επίσης, αν και πολλοί οργανισμοί και δημόσια τμήματα μπορεί να έχουν επισημάνει έγγραφα με την ένδειξη «δημόσιο», «ιδιωτικό», «εμπιστευτικό», «μόνο για εσωτερική χρήση» και λοιπά, αυτή τη ταξινόμηση είναι εμφανέστερη στα χαρτιά παρά στο διαδίκτυο. Η δυνατότητα κρυπτογράφησης τους σύμφωνα με τα επίπεδα ταξινόμησης που έχουν στο χαρτί θα ήταν μία πραγματική νίκη για αυτούς τους οργανισμούς. Η ενσωμάτωση του IRM με τα εργαλεία ταξινόμησης δεδομένων σάς επιτρέπει να προστατεύετε αυτόματα διαβαθμισμένα ή επισημασμένα δεδομένα με μια συγκεκριμένη πολιτική προστασίας IRM.

Προτάσεις για την προστασία των εγγράφων σας μέσω μιας data–centric προσέγγισης ασφαλείας

Είναι διαπιστωμένο ότι η κρυπτογράφηση περιλαμβάνει μία data-centric στρατηγική διαχείρισης της ασφάλειας για την προστασία των συλλογικών συμφερόντων ενός ιδιώτη ή ενός οργανισμού, των εργαζομένων, των πελατών, των συνεργατών και άλλων. Μερικά από τα πλεονεκτήματα μίας βασισμένης σε πολυεπίπεδη κρυπτογράφηση προστασία, που βασίζεται σε μια data-centric προσέγγιση ασφαλείας για τα online δεδομένα σας μπορεί να περιλαμβάνει:

- Προστασία ευαίσθητων εγγράφων χωρίς να βασίζεστε στις ενέργειες του χρήστη.

- Διασφάλιση της προστασίας των δεδομένων, είτε οι πληροφορίες και τα δεδομένα σας διαβιβάζονται εκτός της δικτυακής περιμέτρου, είτε είναι προσβάσιμες από τρίτους, είτε κατά τη διάρκεια της μεταφορά τους ή όταν βρίσκονται σε κατάσταση ηρεμίας ή σε χρήση.

- Έλεγχος του τι μπορούν να κάνουν οι χρήστες με τα έγγραφά σας (view-only, copy & paste, edit, print κ.λπ.).

- Παρακολούθηση, παροχή και απαγόρευση της πρόσβασης, ανεξάρτητα από το που βρίσκονται τα δεδομένα σας.

- Ανάκληση πρόσβασης σε ευαίσθητες πληροφορίες, ακόμη και αν είχατε δώσει άδεια πρόσβασης στο παρελθόν.

- Προστασία των δικαιωμάτων πνευματικής ιδιοκτησίας σας, έχοντας τον πλήρη έλεγχο των δεδομένων σας, με αποτέλεσμα να καθίσταται σχεδόν αδύνατη η κλοπή τους από ανταγωνιστές ή απατεώνες.

Το SealPath σας επιτρέπει να εφαρμόσετε ένα αποτελεσματικό σύστημα διαχείρισης για όλα τα ευαίσθητα δεδομένα σας που επιθυμείτε να προστατεύσετε, έχοντας στη διάθεση σας αποδοτικά συστήματα προστασίας, παρακολούθησης και αυτοματισμού. Μπορείτε να διασφαλίσετε την αποτελεσματική προστασία τους αξιοποιώντας ένα ενσωματωμένο μοντέλο IRM (ή E-DRM) για να διασφαλίσετε την προστασία των δεδομένων σας όταν χρησιμοποιούνται, όταν βρίσκονται σε κατάσταση ηρεμίας ή κατά τη μεταφορά/ διαβίβασή τους, χωρίς να χρειάζεται να ανησυχείτε για την κλοπή τους ή την πληρωμή λύτρων λόγω του ransomware.

Πηγή: Sealpath